Современные интернет-атаки. Вредоносные сайты

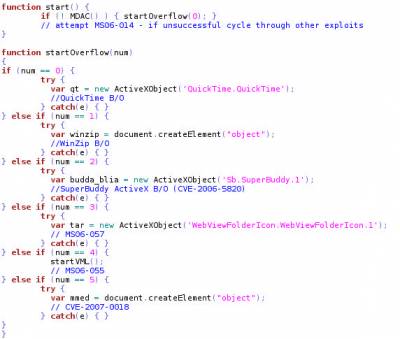

Вредоносное ПО может размещаться на самых разных сайтах. Хакеры могут использовать бесплатные службы веб-хостинга, создавать новые сайты, специально предназначенные для атаки, а также захватывать существующие сайты, превращая их в базу для атаки. В большинстве случаев для заражения жертв используются скрипты (обычно на JavaScript). Так же, как обычные скрипты зачастую опрашивают клиентский браузер, чтобы обеспечить корректное отображение страницы, вредоносные скрипты могут запрашивать браузер, чтобы загрузить подходящий эксплойт. В таких атаках обычно используется перебор списка известных эксплойтов, в ходе которого ищется тот эксплойт, от которого клиент не защищен. Упрощенный псевдокод атаки показан на рис. 7. Безусловно, реальные вредоносные скрипты будут использовать множество уловок для маскировки своего содержимого с целью ухода от обнаружения. Хакеры подключают к атаке новые эксплойты по мере обнаружения новых уязвимостей (к примеру, недавно был обнаружен новый ActiveX-эксплойт для элементов управления Yahoo!, работающих с веб-камерами [30]). Учитывая весьма значительные объемы публикуемых сведений о способах успешного использования уязвимостей, задача создания кода эксплойта становится сравнительно простой. Помимо этого, код, применяемый для использования уязвимости в одном элементе управления ActiveX, после минимальной доработки может применяться уже для другого элемента управления.

Рис. 7. Псевдокод типичной современной интернет-атаки.

|

| Категория: Компютер | Добавил: web (03.11.2009)

|

Просмотров: 616

| Рейтинг: 0.0

|